とても身近な問題だと実感して震えました

さて、唐突ですが・・・このブログ、実は数日前にハッキング被害に遭いました。

正直、ハッキングを受けるなんて思っても見なかったので、かなり焦りましたが、とりあえずなんとか元の状態に戻すことが出来たので、今後の対策も兼ねて記事にしてみたいと思います。コメントスパムが多いのは実感していましたが、ハッキングまでされてしまうというのは本当に想定外でした。

WordPressでブログを書いている方は、是非参考にしてみてください。

※ちなみに、こういったときにもバックアップは役に立つので、定期的なバックアップは欠かさないようにしましょうね。

Hacked by mR.ipk403

度々自分のブログをチェックするのが癖になっているのですが、とつぜん、ブログのタイトルと紹介リード文が、こんな内容に改変されました。

「何事か!?」と焦りました。とりあえず文字通り、ハッキングされたのだという事実を理解したので、取り急ぎログインを試みました。幸い、ログインパスワードを変えられたりはしていなかったので、急いでログインパスワードを変更したところ、影響は収まったようなのでホッと一安心しました。

で、他におかしな改変がされたりしていないかをプラグインなどを使って入念に調査、特に問題なかったので一段落、となったという顛末でした。

セキュリティ対策を強固にしました

以前、コメントスパム対策で「SiteGuard Lite」を導入したという記事を書きましたが、これがログインハックにも有効だと言うことなので、色々対策しました。

ログインページの変更に始まり、不正ログイン時のメール通知、複数試行時のログインロック、XMLRPC攻撃からの防御など色々設定し、それ以降は不正アクセスの履歴は出なくなり、一安心といったところです。

ログイン履歴を見てヒヤリ

それでは、ログインハックがどれだけ日常的に行われているか、SiteGuardのログイン履歴を見て確認してみましょう。

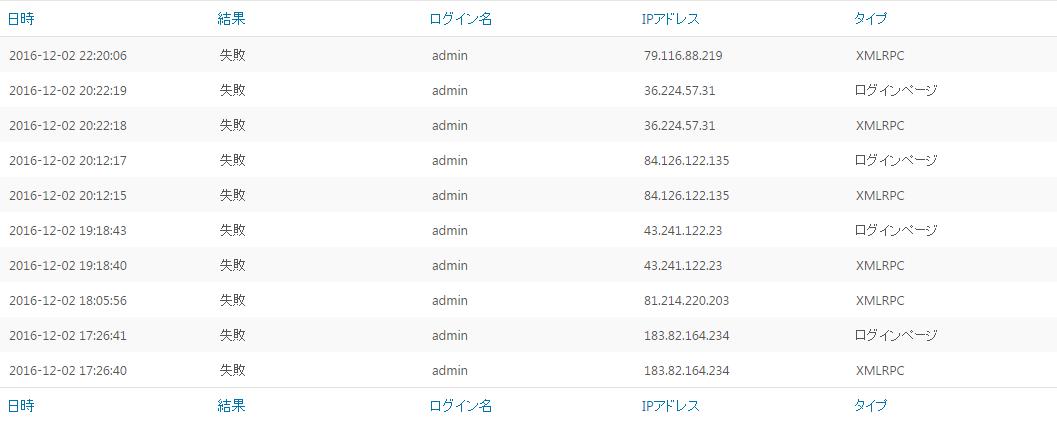

以下は、本ブログの不正ログイン履歴です。

12月4日のログイン履歴は私のものです。実際には12月1日にハッキングされたわけですが、パスワード変更後に、これだけのアクセスが記録されています。もちろん、一度ハッキングされいるのでユーザ名は正しいものが入れられていました。

これをみてかなり震えたため、ログインページ自体を変更しました。すると攻撃はパタリと止まりました。ログインページを「wp-admin」のままにしておくことが如何に危険かを実感しましたね・・・。

・・・というログイン履歴が、なんと880件記録されていました。恐ろしすぎです。皆さんの対策に役立てていただくため、その一部を見ていただこうかなと思います。

こんな感じです。「ログイン名」を見てください。とにかく色々な単語でログインを試みていることがわかります。「hentai」ってwww

しかも恐ろしいのが、私は他のブログも何個か運営しているのですが、もれなく攻撃が試行されていたのです。

以下は、別のブログに攻撃された履歴です。どれも対策前なので、今は大丈夫ですが。

「xyz」は当該ブログのドメイン拡張子ですが、これだけでなく、単純にドメイン自体を使った攻撃も確認されています。執拗なまでのログインが行われようとしているのがわかります。

上記はオーソドックスな攻撃手口な気がします。「admin」や「administrator」というアカウントが如何に危ないかというのがよく分かるかと思います。

セキュリティ対策をしっかりしておこう!

ということで、ことWordPressについてはハッキング対策というのが如何に重要か、というのがよく分かるかと思います。というか、こんな弱小ブログにまで攻撃してくるのか・・・と思いました。

で、攻撃の傾向を見てみた感じだと、セキュリティ対策としては、パスワードの強固化に加え、ここに書いた「SiteGuard Lite」プラグインを入れておけば十分だと思います(プラグインから検索したら出てきます)。

ハッキングのための防壁を何層にも建てておくというイメージです。以下の3層と、あとは不正侵入を検知できる仕組みを入れておけば大丈夫かと。

第1層:そもそもログインページに行かせないようにする

- ログインページ変更(By SiteGuard)

これはかなり効果的です。デフォルトだと、URLに「/wp-admin」をつけるだけで、簡単にログイン画面に入ってしまうことができます。この機能を使うことで、それがわからなくなるのでとても効果があります。少なくとも、ここも含めた私の運営しているブログでは、これを入れたことで不正アクセスが一切なくなりました。

第2層:辞書攻撃などの自動攻撃を回避する

- XMLRPC防御(By SiteGuard)

- 画像認証の追加(By SiteGuard)

- ログインロック(By SiteGuard)

履歴をみれば分かる通り、自動化されたツールを使って攻撃を試みてくるパターンが非常に多いです。そのため、実際にフォームから入力しないとログインできないようにする、ロボットでは検知できないようにする、ログインに回数制限をつける、といったこれらの対策は非常に効果的です。

第3層:手動入力でも安易には入らせないようにする

- 安易なユーザー名をつけない

- パスワードの強固化

これはそもそも基本的な内容です。これらの情報は、辞書攻撃により突破されてしまう可能性を残しては行けません。「admin」とかサイトURLとかになんてすると、もう危険度MAXです。

履歴の攻撃特性を見ると、おおよそ単語を使って攻撃してくることがよくわかりますので、少なくとも関係のない単語の組み合わせや、辞書に存在しない文字列を使うということはとても重要であるということが分かりますね。

念には念を入れて:万一不正に入られたときに、すぐに検知できるようにする

- ログインアラート(By SiteGuard)

おそらく第3層までの対策を打てば問題ないとは思いますが、万一破られた場合、それが分かるようにはしておきましょう。SiteGuardではログイン成功時にメール通知させることが出来ますので、これも入れておいたほうがいいでしょう。

あとは、定期的にSiteGuardのログをチェックし、ログインの試行があれば「第1層」が破られたということになりますので、ログインページを適宜変えていくとか対策を打てば、まあほぼほぼ間違いないでしょう。

世の中には悪意が満ちている。対策はしっかりと

しかし、世の中はわけの分からんやつがいっぱいいるものです。

孟子はお人好し過ぎる。荀子が正解ですよほんと。人はちゃんと教育を受けないと悪意の塊になってしまうわけです。

とはいえ、今回の例もそうですが、悪意を向けてくる人間を無視して行きていける世の中ではありません。しっかりとできる自衛策は打てるようにしておきましょうね。

ということで、結論になっているのかなっていないのかですが、以上です。